Botnet je jedna od onih riječi koje zvuče strogo tehnički, gotovo bezlično, a zapravo opisuju jednu od najsofisticiranijih i najopasnijih pojava suvremenog interneta. Iza tog pojma ne stoji samo zlonamjerni kod, nego čitava nevidljiva infrastruktura sastavljena od kompromitiranih uređaja koji, dok vlasniku djeluju potpuno uredno i funkcionalno, u pozadini izvršavaju tuđe naredbe. Računalo, kućni ruter, nadzorna kamera, NAS sistem ili pametni televizor mogu postati dio iste skrivene mreže. Upravo u toj tišini leži stvarna snaga botneta. On se ne oslanja na jedan moćan sustav, nego na mnoštvo tuđih otetih uređaja pretvorenih u koordiniranu digitalnu silu.

Njegovi korijeni sežu u rane faze interneta, u vrijeme kada su botovi imali sasvim drukčiju ulogu. Na IRC kanalima služili su kao korisni alati za automatizaciju, održavanje reda i tehničku pomoć administratorima. Jedan od najranijih i najpoznatijih primjera bio je Eggdrop, koji je 1993. razvio Robey Pointer kao legitiman alat za upravljanje i zaštitu IRC kanala. Nije nastao kao prijetnja, nego kao praktično rješenje za tadašnje online zajednice. Ipak, upravo je takav tip alata pokazao koliko se učinkovito može automatizirati i daljinski usmjeravati ponašanje većeg broja povezanih sistema. U toj ideji već se nalazio nacrt nečega mnogo ozbiljnijeg.

Prvi botneti u zlonamjernom smislu pojavili su se krajem devedesetih i početkom 2000-ih kada su napadači počeli koristiti mreže zaraženih računala povezanih preko IRC infrastrukture za spam kampanje, DDoS napade i daljinsku kontrolu kompromitiranih sustava. Nije ih stvorila jedna osoba niti je postojao jedan jedini trenutak u kojem je koncept “izumljen”, Botnet je nastao evolucijom. Ono što je započelo kao legitimna automatizacija postupno se pretvorilo u model za izgradnju distribuirane kriminalne infrastrukture. Od tog trenutka internet je dobio novu vrstu prijetnje, mrežu uređaja koji više ne služe svom vlasniku, nego nevidljivom operateru koji ih koristi kao vlastitu vojsku.

U ranim fazama botneta glavnu su ulogu imala zaražena osobna računala. Kasnije su se pojavile naprednije mreže usmjerene na krađu vjerodajnica, financijskih podataka i masovno širenje zlonamjernog sadržaja. No pravi trenutak ekspanzije dogodio se s dolaskom interneta stvari. Kako su kamere, DVR sistemi, kućni routeri, printeri i drugi “pametni” uređaji postali trajno povezani s mrežom, sigurnosna površina interneta naglo se proširila. Problem nije bio samo u njihovom broju, nego u njihovoj prirodi. Često su bili jeftini, slabo održavani, rijetko ažurirani i gotovo potpuno izvan fokusa korisnika. Za napadače je to bio gotovo idealan teren. Dok je osobno računalo barem povremeno pod nadzorom, IoT uređaj često godinama ostaje spojen na mrežu bez ikakve stvarne sigurnosne pažnje.

Način na koji se botneti šire rijetko je filmski spektakularan. U pravilu je riječ o discipliniranom iskorištavanju jednostavnih propusta. Dovoljna je poznata ranjivost za koju zakrpa nikada nije instalirana, tvornička šifra koju nitko nije promijenio ili mrežni servis ostavljen otvoren prema internetu bez stvarne potrebe. U drugim slučajevima širenje dolazi kroz zlonamjerne privitke, kompromitirane aplikacije, lažne nadogradnje ili softver preuzet iz nepouzdanih izvora. Posebno je zabrinjavajuće to što se kod IoT uređaja kompromitacija često odvija potpuno automatizirano. Skeneri neprekidno pretražuju internet, traže otvorene portove i poznate obrasce ponašanja uređaja, a kada pronađu slabu točku, infekcija se događa brzo, tiho i bez ikakvog znanja vlasnika.

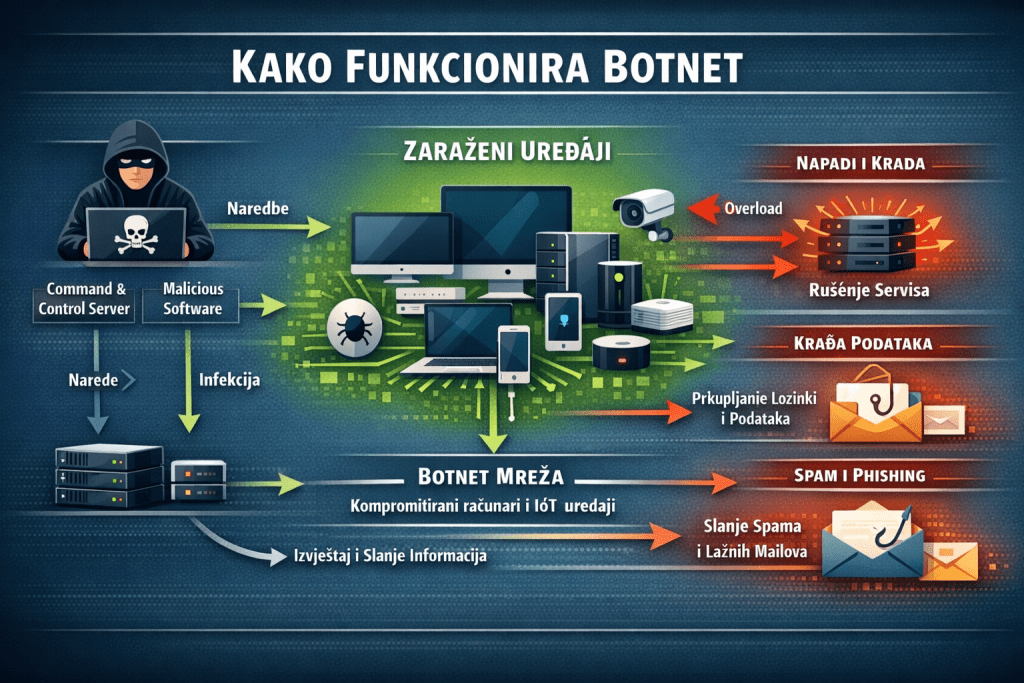

Razlog zbog kojeg botneti opstaju i razvijaju se nije tehnička fascinacija, nego njihova iznimna vrijednost u kriminalnom ekosistemu. Botnet je istodobno oružje, infrastruktura i poslovni alat. Može služiti za masovne DDoS napade kojima se ruše servisi i ucjenjuju kompanije, za distribuciju spama i phishing kampanja, za krađu podataka, za instalaciju dodatnog zlonamjernog softvera ili za prikrivanje stvarnog izvora napada. U najopasnijim scenarijima koristi se kao platforma za dugotrajnu prisutnost unutar kompromitiranih sistema i kao posrednička mreža kroz koju se vode znatno složenije operacije. U tom smislu botnet odavno više nije samo alat za sirovu digitalnu silu. On je postao logistika cyber kriminala, njegova infrastruktura u sjeni i oslonac za niz drugih prijetnji.

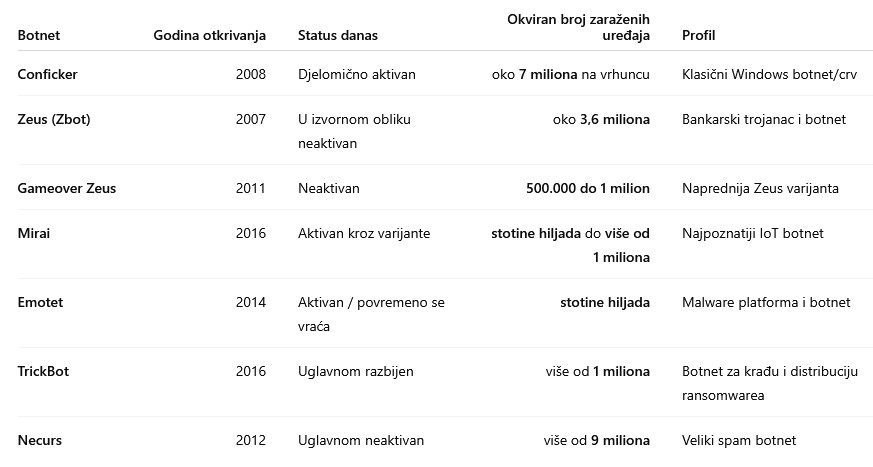

Zato su i najpoznatiji botneti ostavili trag koji daleko nadilazi pojedinačne incidente. Mirai je pritom ostao gotovo simbol ere IoT botneta. Njegov značaj nije samo u razmjerima napada koje je omogućio, nego i u tome što je do kraja razotkrio stvarnost modernog interneta. Milioni uređaja mogu biti spojeni na mrežu, a da pritom nikada nisu bili ozbiljno zamišljeni kao sigurnosno otporni sustavi. Mirai je pokazao da infrastruktura sastavljena od običnih kamera i routera može generirati napadačku snagu kakva se ranije povezivala samo s ozbiljno organiziranim operacijama. Još važnije, postavio je obrazac koji su brojne kasnije skupine nastavile razvijati, prilagođavati i usavršavati.

Današnje najopasnije mreže više se ne oslanjaju isključivo na količinu prometa i logiku volumena. DDoS i dalje ostaje važan element, ali moderni botneti sve češće imaju i drugu, sofisticiraniju funkciju. Služe za usmjeravanje zlonamjernog prometa, prikrivanje identiteta operatera, posredovanje u daljnjim kompromitacijama i izgradnju trajne infrastrukture za buduće napade. Neke mreže i dalje ciljaju klasične korisničke sisteme, no osobito su vrijedni napadačima routeri, pristupne tačke i drugi slični mrežni uređaji. Oni su tihi, rijetko nadzirani i idealni za skrivanje. U praksi to znači da botnet danas nije samo mehanizam napada, nego i savršena kulisa iza koje se odvijaju daleko sofisticiranije i dugotrajnije operacije.

Upravo zato obrana od botneta ne počinje skupim sigurnosnim rješenjima, nego disciplinom koju se često podcjenjuje. Promjena standardnih šifri, redovno ažuriranje firmwarea i operativnih sistema, gašenje nepotrebnih servisa izloženih internetu i pravodobna zamjena zastarjelih uređaja čine osnovu svake ozbiljne zaštite. U poslovnom okruženju ključnu ulogu imaju segmentacija mreže, nadzor neuobičajenog izlaznog prometa i razumijevanje da i uređaji koji djeluju pasivno mogu postati aktivna sigurnosna prijetnja. U kućnim mrežama razlika između sigurnog i kompromitiranog okruženja često se svodi na nekoliko navika koje djeluju banalno, ali upravo takve banalnosti najčešće određuju ishod.

Najveća zabluda vezana uz botnete jest uvjerenje da je riječ o prijetnji rezerviranoj za velike organizacije, državne sustave ili tehnički neupućene korisnike. Stvarnost je mnogo neugodnija. Botneti opstaju zahvaljujući uređajima koje gotovo nitko ne doživljava kao računala, iako to odavno jesu. Kućni router, kamera iznad ulaza, stari mrežni disk u uredu ili televizor spojen na internet ne djeluju kao ključni elementi digitalne sigurnosti, a upravo zato postaju idealni kandidati za kompromitaciju. Botnet ne traži savršen plijen nego zanemaren.

Priča o botnetima nije samo priča o zlonamjernom kodu, nego o prirodi interneta kakav smo izgradili. To je mreža koja je postala iznimno povezana, ali ne i dovoljno sigurna. Što je više uređaja online, to je više mogućih ulaza, više slabih tačaka i više prilika za zloupotrebu. Botnet je zato mnogo više od tehničkog termina iz sigurnosnih izvještaja. On je simptom ere u kojoj je povezivost rasla brže od odgovornosti, a praktičnost često imala prednost nad zaštitom. Upravo zato ostaje jedna od ključnih tema savremene kibernetičke sigurnosti, ne zato što pripada podrumu interneta, nego zato što se nalazi u njegovu samom središtu. Preporučujemo aktivno ažuriranje programa kao i korištenje boljih antivirus programa kao Kaspersky, Norton i slično.

Na Sonicwall stranici možete direktno provjeriti da li se vaša IP adresa veže za neki Botnet/ Spam varijantu.